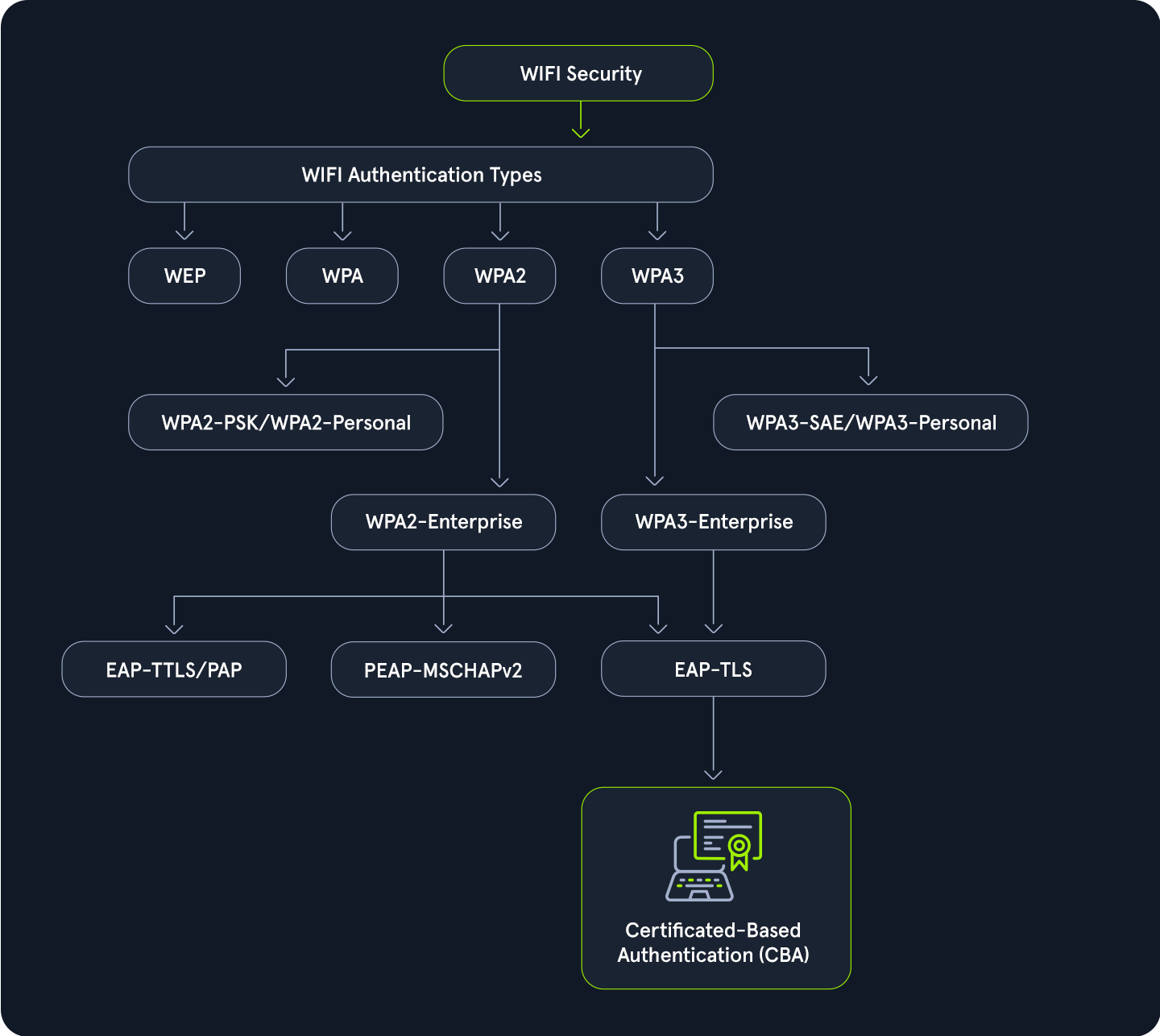

أنواع مصادقة شبكة الواي فاي

تُعدّ أنواع مصادقة شبكة الواي فاي بالغة الأهمية لتأمين الشبكات اللاسلكية وحماية البيانات من الوصول غير المصرح به. وتشمل الأنواع الرئيسية WEP وWPA وWPA2 وWPA3، حيث يُحسّن كل منها معايير الأمان بشكل تدريجي.

WEP (Wired Equivalent Privacy) :

يوفر بروتوكول أمان الواي فاي الأصلي، WEP، تشفيرًا أساسيًا ولكنه يعتبر الآن قديمًا وغير آمن بسبب الثغرات الأمنية التي تجعل اختراقه سهلاً.

WPA (WiFi Protected Access) :

تم تقديم WPA كتحسين مؤقت على WEP، وهو يوفر تشفيرًا أفضل من خلال TKIP (بروتوكول سلامة المفتاح المؤقت)، ولكنه لا يزال أقل أمانًا من المعايير الأحدث.

WPA2 (WiFi Protected Access II) :

يُعدّ WPA2 تطوراً هاماً مقارنةً بـ WPA، إذ يستخدم معيار التشفير المتقدم (AES) لتوفير أمان قوي. وقد ظلّ هذا المعيار معتمداً لسنوات عديدة، موفراً حمايةً فعّالة لمعظم الشبكات

WPA3 (WiFi Protected Access III) :

يعمل المعيار الأحدث، WPA3، على تعزيز الأمان من خلال ميزات مثل تشفير البيانات الفردي والمصادقة القائمة على كلمة المرور الأكثر قوة، مما يجعله الخيار الأكثر أمانًا المتاح حاليًا.

Evaluating Passphrases :

يتضمن ذلك تقييم قوة وأمان كلمات مرور شبكات الواي فاي أو عبارات المرور. يستخدم مختبرو الاختراق تقنيات متنوعة، مثل هجمات القاموس، وهجمات القوة الغاشمة، وأدوات كسر كلمات المرور، لتقييم مدى مقاومة عبارات المرور للوصول غير المصرح به.

Evaluating Configuration :

يقوم مختبرو الاختراق بتحليل إعدادات تكوين أجهزة توجيه الواي فاي ونقاط الوصول لتحديد الثغرات الأمنية المحتملة. ويشمل ذلك التدقيق في بروتوكولات التشفير، وطرق المصادقة، وتقسيم الشبكة، وغيرها من معايير التكوين لضمان التزامها بأفضل الممارسات الأمنية.

Testing the Infrastructure :

تركز هذه المرحلة على اختبار متانة بنية شبكة الواي فاي. يقوم مختبرو الاختراق بإجراء تقييمات شاملة للكشف عن نقاط الضعف في بنية الشبكة، وتكوينات الأجهزة، وإصدارات البرامج الثابتة، وعيوب التنفيذ التي يمكن أن يستغلها المهاجمون لاختراق الشبكة.

Testing the Clients :

يقوم مختبرو الاختراق بتقييم الوضع الأمني لأجهزة عملاء شبكة الواي فاي، مثل أجهزة الكمبيوتر المحمولة والهواتف الذكية وأجهزة إنترنت الأشياء، التي تتصل بالشبكة. ويتضمن ذلك اختبار الثغرات الأمنية في برامج العملاء وأنظمة التشغيل وبرامج تشغيل الشبكات اللاسلكية وتطبيقات بروتوكولات الشبكة لتحديد نقاط الدخول المحتملة للمهاجمين.

من خلال التقييم المنهجي لهذه الجوانب، يمكن لمختبري الاختراق تحديد المخاطر الأمنية والتخفيف من حدتها، وتعزيز الدفاعات، وتحسين الوضع الأمني العام لشبكات الواي فاي.